Im Zuge von Netzwerkangriffen werden über 91 Prozent der Malware mittlerweile verschlüsselt übertragen. Umso wichtiger ist es für kleine und mittelständische Unternehmen, dass die eingesetzten IT-Sicherheitslösungen in der Lage sind, verschlüsselten Datenverkehr zu verarbeiten, ohne dass darunter die Geschwindigkeit des Datenverkehrs selbst leidet. Mit den Sicherheitsdiensten von WatchGuard schützen Sie sich mit URL Filtering, Intrusion Prevention und Application Control und Ransomware Prevention ohne die Kosten und Komplexität einzelner Sicherheitslösungen.

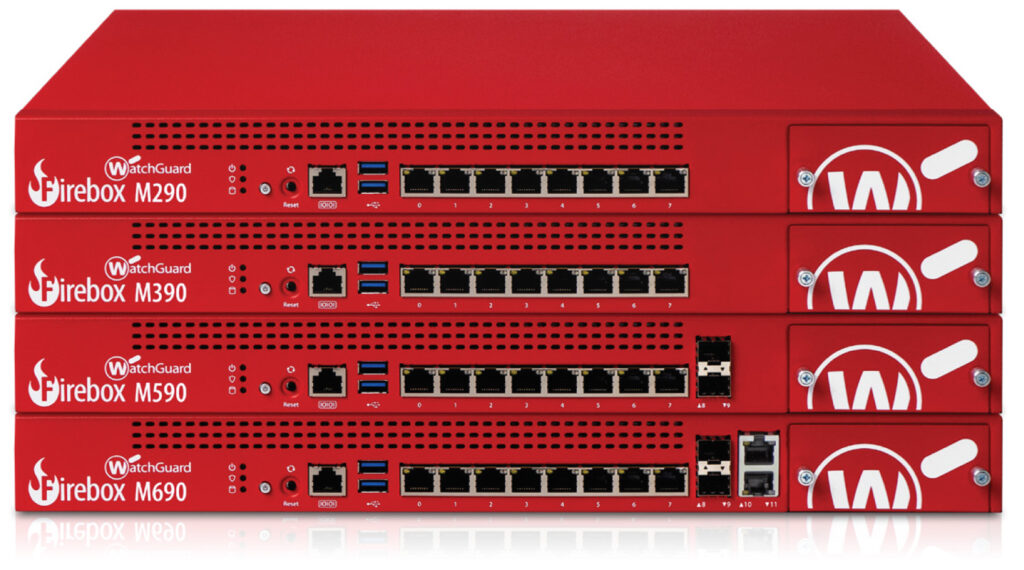

Seit dem 5. Oktober 2021 sind die neuen Mittelklasse-Modelle WatchGuard Firebox M290, M390, M590 und M690 verfügbar, die die bisherigen fünf Modelle M270, M370, M470, M570 und M670 ablösen. Modelle der M-Reihe eignen sich für kleine und mittlere Unternehmen und Organisationen mit Standorten von 25 bis 1.000 Usern.

Die Firewalls Firebox M290 und M390 sind speziell für den Schutz von kleineren Unternehmen, die den gleichen ausgeklügelten Attacken ausgesetzt sind wie Großunternehmen.

Die neuen Firebox-Modelle erzielen einen deutlich höheren Datendurchsatz mit bis zu 4,6 Gbit/s bei aktivierten Sicherheitsfeatures. Insbesondere für Kunden mit schnellen Internetleitungen mit Gigabit-Geschwindigkeit ist dies wichtig, um eine reibungslose Verarbeitung von HTTPS-Datenverkehr und die Identifikation verschlüsselter Gefahren zu gewährleisten.

Weiterhin haben alle neuen Modelle einen Erweiterungs-Slot, mit dem man die Boxen um zusätzliche Ports (Kupfer oder LWL) erweitern kann. Man erhält die Flexibilität, jederzeit schnell auf sich ändernde Netzwerk- und Sicherheitsanforderungen reagieren zu können. Die beiden neuen größeren Modelle haben zusätzlich redundante Netzteile für die Ausfallsicherheit.

Weitere Sicherheits-Lösungen aus dem WatchGuard-Portfolio lassen sich nahtlos integrieren – die Multifaktor-Authentifizierungslösung AuthPoint, die WatchGuard WLAN Access Points oder auch die ThreatSync-Korrelation zwischen Netzwerk und Endpunkt. So können Sie die Schlagkraft gegenüber modernen Gefahren weiter erhöhen und auch von einem nachhaltig angepassten Sicherheitsmanagement profitieren.

Sie benötigen Hilfe bei der Auswahl der richtigen Firebox oder haben Fragen wie Sie Ihr Netzwerk richtig absichern? Unsere Sicherheits-Experten beraten Sie gerne!